FlashPlayer

JPCERT/CC Adobe Flash Player の脆弱性に関する注意喚起 (2008-05-28)

FlashPlayer9.0.115以前の脆弱性を用いた攻撃が増えています。

最新の9.0.124であれば阻止できます(Adobe PSIRT)。

FFXI Flash Playerの脆弱性にご注意ください (2008-05-30)

FlashPlayer9.0.115以前の脆弱性を用いた攻撃が増えています。

最新の9.0.124であれば阻止できます(Adobe PSIRT)。

FFXI Flash Playerの脆弱性にご注意ください (2008-05-30)

例その1

スクリプトを使わず、HTMLタグでswfを読み込ませます。

スクリプトを無効にしても読み込まれます。

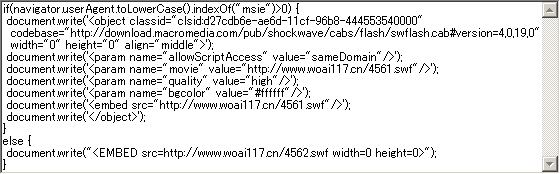

例その2

スクリプトを使い、ブラウザによってswfを使い分けます。

FlashPlayerのバージョンには依存しません。

http://www.dota11.cn/123.htm

→http://www.woai117.cn/4561.swf (IE)

→http://www.woai117.cn/4562.swf (IE以外)

http://www.play0nlnie.com/pcd/topics/ff11us/20080311cPxl31/07.jpg

→http://www.play0nlnie.com/pcd/topics/ff11us/20080311cPxl31/07.swf (IE)

→http://www.play0nlnie.com/pcd/topics/ff11us/20080311cPxl31/08.swf (IE以外)

これは紛らわしい…。以下はPlayOnlineの画像のURIの例。

http://www.playonline.com/pcd/topics/ff11us/detail/3148/3148_4.jpg

FFXI(PlayOnline)のアカウントハックを目的とした物でしょう。

http://www.tongji123.org/axfs.htm

→http://www.tongji123.org/4561.swf (IE)

→http://www.tongji123.org/4562.swf (IE以外)

http://www.tongji123.org/axfs.htm

→http://dm.htifns.com.cn/4561.swf (IE)

→http://dm.htifns.com.cn/4561.swf (IE以外)

http://www.xppsdo.cn/ad/ad.htm

→http://www.psp1111.cn/flash/versionie.swf (IE)

→http://www.psp1111.cn/flash/versionff.swf (IE以外)

http://www.xppsdo.cn/tianyi.htm

→http://www.live322.cn/4561.swf (IE)

→http://www.live322.cn/4562.swf (IE以外)

http://www.lkjrc.cn/123.htm

→http://www.lkjrc.cn/1231.swf (IE)

→http://www.lkjrc.cn/1232.swf (IE以外)

http://new.zuoyouweinan.com/wmwm/swf.htm

→http://www.iphone003.com/ie1.swf (IE)

→http://www.iphone003.com/ie2.swf (IE以外)

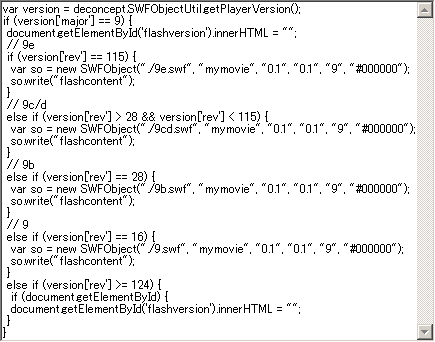

例その3

スクリプトを使い、FlashPlayerのバージョンによってswfを使い分けます

(swfobject.jsで判定)。ブラウザには依存しません。

http://a.13175.com/1.htm

→http://a.13175.com/9.swf (9.0.16)

→http://a.13175.com/9b.swf (9.0.28)

→http://a.13175.com/9cd.swf (9.0.29 - 9.0.114)

→http://a.13175.com/9e.swf (9.0.115)

http://cnalpha.cn/news.html

→http://user1.12-27.net/flash1.swf (9.0.47)

→http://user1.12-27.net/flash2.swf (9.0.115)

http://count18.wuqing17173.cn/click.aspx.php

→http://count18.wuqing17173.cn/flash1.swf (9.0.47)

→http://count18.wuqing17173.cn/flash.swf (9.0.115)

実際はもっと多く、現在も増加中です。

インジェクションされたscriptやiframeによって読み込まれる既存のサイトでも

このFlashPlayerの脆弱性への対応が進んでいます。

スクリプトを使わず、HTMLタグでswfを読み込ませます。

スクリプトを無効にしても読み込まれます。

例その2

スクリプトを使い、ブラウザによってswfを使い分けます。

FlashPlayerのバージョンには依存しません。

http://www.dota11.cn/123.htm

→http://www.woai117.cn/4561.swf (IE)

→http://www.woai117.cn/4562.swf (IE以外)

http://www.play0nlnie.com/pcd/topics/ff11us/20080311cPxl31/07.jpg

→http://www.play0nlnie.com/pcd/topics/ff11us/20080311cPxl31/07.swf (IE)

→http://www.play0nlnie.com/pcd/topics/ff11us/20080311cPxl31/08.swf (IE以外)

これは紛らわしい…。以下はPlayOnlineの画像のURIの例。

http://www.playonline.com/pcd/topics/ff11us/detail/3148/3148_4.jpg

FFXI(PlayOnline)のアカウントハックを目的とした物でしょう。

http://www.tongji123.org/axfs.htm

→http://www.tongji123.org/4561.swf (IE)

→http://www.tongji123.org/4562.swf (IE以外)

http://www.tongji123.org/axfs.htm

→http://dm.htifns.com.cn/4561.swf (IE)

→http://dm.htifns.com.cn/4561.swf (IE以外)

http://www.xppsdo.cn/ad/ad.htm

→http://www.psp1111.cn/flash/versionie.swf (IE)

→http://www.psp1111.cn/flash/versionff.swf (IE以外)

http://www.xppsdo.cn/tianyi.htm

→http://www.live322.cn/4561.swf (IE)

→http://www.live322.cn/4562.swf (IE以外)

http://www.lkjrc.cn/123.htm

→http://www.lkjrc.cn/1231.swf (IE)

→http://www.lkjrc.cn/1232.swf (IE以外)

http://new.zuoyouweinan.com/wmwm/swf.htm

→http://www.iphone003.com/ie1.swf (IE)

→http://www.iphone003.com/ie2.swf (IE以外)

例その3

スクリプトを使い、FlashPlayerのバージョンによってswfを使い分けます

(swfobject.jsで判定)。ブラウザには依存しません。

http://a.13175.com/1.htm

→http://a.13175.com/9.swf (9.0.16)

→http://a.13175.com/9b.swf (9.0.28)

→http://a.13175.com/9cd.swf (9.0.29 - 9.0.114)

→http://a.13175.com/9e.swf (9.0.115)

http://cnalpha.cn/news.html

→http://user1.12-27.net/flash1.swf (9.0.47)

→http://user1.12-27.net/flash2.swf (9.0.115)

http://count18.wuqing17173.cn/click.aspx.php

→http://count18.wuqing17173.cn/flash1.swf (9.0.47)

→http://count18.wuqing17173.cn/flash.swf (9.0.115)

実際はもっと多く、現在も増加中です。

インジェクションされたscriptやiframeによって読み込まれる既存のサイトでも

このFlashPlayerの脆弱性への対応が進んでいます。

PR

コメント

カレンダー

カテゴリー

フリーエリア

最新トラックバック

プロフィール

HN:

Ilion

性別:

非公開

ブログ内検索

最古記事

(03/13)

(03/13)

(03/14)

(03/14)

(03/14)