インジェクション

sllwbd10.cn 2008-11-28

baikec.cn 2008-11-26

nuclear3.com 2008-11-25

baidu-dudouai3.cn 2008-11-25

baidu-dudouai1.cn 2008-11-24

baidu-dudouai2.cn 2008-11-24

baidu-dudouai4.cn 2008-11-24

baidu-dudouai5.cn 2008-11-24

baidu-dudouai6.cn 2008-11-24

baidu-dudouai7.cn 2008-11-24

baidu-dudouai8.cn 2008-11-24

baidu-dudouai9.cn 2008-11-24

baidu-dudouai10.cn 2008-11-24

sllwbd1.cn 2008-11-15

sllwbd2.cn 2008-11-15

sllwbd3.cn 2008-11-15

sllwbd4.cn 2008-11-15

sllwbd5.cn 2008-11-15

sllwbd6.cn 2008-11-15

sllwbd7.cn 2008-11-15

sllwbd8.cn 2008-11-15

sllwbd9.cn 2008-11-15

zghncsl.cn 2008-11-09

84ws.cn 2008-11-04

c56f.cn 2008-11-04

cre4.cn 2008-11-04

d425.cn 2008-11-04

d46g.cn 2008-11-04

d5d3.cn 2008-11-04

r43w.cn 2008-11-03

ico6.cn 2008-10-27

nan7.cn 2008-10-27

ycn6.cn 2008-10-27

18i16.net 2008-10-26

googlesyndixation.cn 2008-10-24

50nb.com 2008-10-22

8e9.net 2006-03-27

baikec.cn 2008-11-26

nuclear3.com 2008-11-25

baidu-dudouai3.cn 2008-11-25

baidu-dudouai1.cn 2008-11-24

baidu-dudouai2.cn 2008-11-24

baidu-dudouai4.cn 2008-11-24

baidu-dudouai5.cn 2008-11-24

baidu-dudouai6.cn 2008-11-24

baidu-dudouai7.cn 2008-11-24

baidu-dudouai8.cn 2008-11-24

baidu-dudouai9.cn 2008-11-24

baidu-dudouai10.cn 2008-11-24

sllwbd1.cn 2008-11-15

sllwbd2.cn 2008-11-15

sllwbd3.cn 2008-11-15

sllwbd4.cn 2008-11-15

sllwbd5.cn 2008-11-15

sllwbd6.cn 2008-11-15

sllwbd7.cn 2008-11-15

sllwbd8.cn 2008-11-15

sllwbd9.cn 2008-11-15

zghncsl.cn 2008-11-09

84ws.cn 2008-11-04

c56f.cn 2008-11-04

cre4.cn 2008-11-04

d425.cn 2008-11-04

d46g.cn 2008-11-04

d5d3.cn 2008-11-04

r43w.cn 2008-11-03

ico6.cn 2008-10-27

nan7.cn 2008-10-27

ycn6.cn 2008-10-27

18i16.net 2008-10-26

googlesyndixation.cn 2008-10-24

50nb.com 2008-10-22

8e9.net 2006-03-27

http://www.zghncsl.cn/b1.htm

→http://sllwbd8.cn/a1/fxx.htm

→http://sllwbd8.cn/a1/MS06014.htm

→http://www.baikec.cn/new/a1.css

→http://sllwbd8.cn/a1/ss.html

→http://www.baikec.cn/new/a1.css

→http://sllwbd8.cn/a1/fx.htm

→http://sllwbd8.cn/a1/Ilink.html

→http://sllwbd8.cn/a1/i*.swf (*=[16,28,45,47,64,115])

→http://sllwbd8.cn/a1/Flink.html

→http://sllwbd8.cn/a1/f*.swf (*=[16,28,45,47,64,115])

→http://sllwbd8.cn/a1/real.htm

→http://sllwbd8.cn/a1/Real.html

→http://sllwbd8.cn/a1/GLWORLD.html

→http://sllwbd6.cn/sina.htm

→http://sllwbd8.cn/a1/Thunder.html

→http://sllwbd6.cn/UU.htm

b1.htmは大量にあります(b14.htmまで確認)。

a1.cssも大量にあります(a350.cssまで確認)。

http://www.dznylsf.cn/b1.htm

→http://zlwrnm*.cn/ (略)

→http://www.oiuytr.net/new/a1.css

の後継です。

2008-11-28

2008-11-26

http://www.google-analytics.tw.cn/main.js

→http://googlesyndixation.cn/b117173/b11.htm

→http://googlesyndixation.cn/b117173/new.html

→(略)

http://e.nuclear3.com/bbs/ad/e.js

→http://e.nuclear3.com/bbs/ad/e.htm

http://e.nuclear3.com/bbs/ad/en.js

→http://e.nuclear3.com/bbs/ad/en.htm

http://e.nuclear3.com/bbs/ad/ja.js

→http://e.nuclear3.com/bbs/ad/ja.htm

http://e.nuclear3.com/bbs/ad/ko.js

→http://e.nuclear3.com/bbs/ad/ko.htm

昨日のc.8e9.netと同じアクセス解析です。

2008-11-26

2008-11-25

http://jmlrmg.com/i.swf (flashではなくscript)

このファイル名は jmrlmgg.cn・avse2.cn で使われています。

このドメインは drmyy.cn で使われています。

IPも全部同じです(現時点で 59.34.148.29 )。

http://jmlrmg.com/i.swf

→http://jmlrmg.com/flash.htm

→http://jmlrmg.com/fl/ifl.html

→http://jmlrmg.com/fl/i*.swf (*=[16,28,45,47,64,115])

→http://jmlrmg.com/fl/ffl.html

→http://jmlrmg.com/fl/f*.swf (*=[16,28,45,47,64,115])

→http://jmrlmgg.cn/jp.exe

http://c.8e9.net/bbs/ad/en.js

→http://c.8e9.net/bbs/ad/en.htm

http://c.8e9.net/bbs/ad/ja.js

→http://c.8e9.net/bbs/ad/ja.htm

http://c.8e9.net/bbs/ad/ko.js

→http://c.8e9.net/bbs/ad/ko.htm

順に英語というかアメリカ向け、日本向け、韓国向けです。

中身は無害なアクセス解析です(もちろん後から有害化できます)。

自動攻撃ツールでアクセス解析をばら撒いて攻略可能なサーバをリスト化し、

標的を選別した後で本格的に攻略するものと思われます。

http://www.google-analytics.tw.cn/main.js

→http://baidu-dudouai2.cn/b117173/b11.htm

→http://baidu-dudouai2.cn/b117173/new.html

→http://baidu-dudouai2.cn/14.htm

→http://qq.18i16.net/exe1/ms.css

→http://baidu-dudouai2.cn/as.htm

→http://qq.18i16.net/exe1/ce.css

→http://baidu-dudouai2.cn/ce.htm

→http://qq.18i16.net/exe1/ce.css

→http://baidu-dudouai2.cn/b117173/fx.htm

→http://baidu-dudouai2.cn/b117173/mlink.html

→http://baidu-dudouai2.cn/b117173/m*.swf (*=[16,28,45,47,64,15])

→http://baidu-dudouai2.cn/b117173/xlink.html

→http://baidu-dudouai2.cn/b117173/x*.swf (*=[16,28,45,47,64,15])

→http://baidu-dudouai2.cn/real10.htm

→http://baidu-dudouai2.cn/b117173/real11.htm

→http://baidu-dudouai2.cn/Bfyy.htm

→http://baidu-dudouai2.cn/b117173/lzz.htm

2008-11-25

2008-11-23

偽Google。

http://google.84ws.cn/6666/link/index.html

http://google.c56f.cn/6666/link/index.html

http://google.cre4.cn/6666/link/index.html

http://google.d425.cn/6666/link/index.html

http://google.d46g.cn/6666/link/index.html

http://google.d5d3.cn/6666/link/index.html

http://google.ico6.cn/6666/link/index.html

http://google.nan7.cn/6666/link/index.html

http://google.r43w.cn/6666/link/index.html

http://google.ycn6.cn/6666/link/index.html

→http://google.*.cn/6666/link/Ms06014.htm

→http://www.google.com.50nb.com/link/Explore.css

→http://google.*.cn/6666/link/Access.htm

→http://www.google.com.50nb.com/link/Explore.css

→http://google.*.cn/6666/link/Flash.htm

→http://google.*.cn/6666/link/Flash.swf

→http://google.*.cn/6666/link/Real.htm

→http://google.*.cn/6666/link/Real11.htm

→http://google.*.cn/6666/link/Bfyy.htm

→http://google.*.cn/6666/link/Lz.htm

→http://google.*.cn/6666/link/mi.htm

→http://google.*.cn/6666/link/Ms07055.htm

→http://google.*.cn/6666/link/Ms08011.htm

→http://google.*.cn/6666/link/Ms08053.htm

→http://google.*.cn/6666/link/Opera.htm

→http://google.*.cn/6666/link/NCTAutoFile.htm

→http://google.*.cn/6666/link/djvu.htm

→http://google.*.cn/6666/link/iVeryPDF.htm (VeryPDF.htm)

→http://google.*.cn/6666/link/Cx.htm

→http://google.*.cn/6666/link/Sina.htm

→http://www.google.com.50nb.com/link/Explore.css

→http://google.*.cn/6666/link/XunLei.htm

Opera、DjVu、VeryPDFなどはmilw0rmに最近掲載された物です。

勉強熱心ですね。

http://www.google.com.50nb.com/link/Explore.css

PEヘッダが大量にあります。多機能です。

1段目でデバッガを回避、2段目でアンチウイルスを回避しhostsも書き換えます。

最終的にはMS08-067(?)なRootkitになります。

更新頻度も高めです。

→http://sllwbd8.cn/a1/fxx.htm

→http://sllwbd8.cn/a1/MS06014.htm

→http://www.baikec.cn/new/a1.css

→http://sllwbd8.cn/a1/ss.html

→http://www.baikec.cn/new/a1.css

→http://sllwbd8.cn/a1/fx.htm

→http://sllwbd8.cn/a1/Ilink.html

→http://sllwbd8.cn/a1/i*.swf (*=[16,28,45,47,64,115])

→http://sllwbd8.cn/a1/Flink.html

→http://sllwbd8.cn/a1/f*.swf (*=[16,28,45,47,64,115])

→http://sllwbd8.cn/a1/real.htm

→http://sllwbd8.cn/a1/Real.html

→http://sllwbd8.cn/a1/GLWORLD.html

→http://sllwbd6.cn/sina.htm

→http://sllwbd8.cn/a1/Thunder.html

→http://sllwbd6.cn/UU.htm

b1.htmは大量にあります(b14.htmまで確認)。

a1.cssも大量にあります(a350.cssまで確認)。

http://www.dznylsf.cn/b1.htm

→http://zlwrnm*.cn/ (略)

→http://www.oiuytr.net/new/a1.css

の後継です。

2008-11-28

2008-11-26

http://www.google-analytics.tw.cn/main.js

→http://googlesyndixation.cn/b117173/b11.htm

→http://googlesyndixation.cn/b117173/new.html

→(略)

http://e.nuclear3.com/bbs/ad/e.js

→http://e.nuclear3.com/bbs/ad/e.htm

http://e.nuclear3.com/bbs/ad/en.js

→http://e.nuclear3.com/bbs/ad/en.htm

http://e.nuclear3.com/bbs/ad/ja.js

→http://e.nuclear3.com/bbs/ad/ja.htm

http://e.nuclear3.com/bbs/ad/ko.js

→http://e.nuclear3.com/bbs/ad/ko.htm

昨日のc.8e9.netと同じアクセス解析です。

2008-11-26

2008-11-25

http://jmlrmg.com/i.swf (flashではなくscript)

このファイル名は jmrlmgg.cn・avse2.cn で使われています。

このドメインは drmyy.cn で使われています。

IPも全部同じです(現時点で 59.34.148.29 )。

http://jmlrmg.com/i.swf

→http://jmlrmg.com/flash.htm

→http://jmlrmg.com/fl/ifl.html

→http://jmlrmg.com/fl/i*.swf (*=[16,28,45,47,64,115])

→http://jmlrmg.com/fl/ffl.html

→http://jmlrmg.com/fl/f*.swf (*=[16,28,45,47,64,115])

→http://jmrlmgg.cn/jp.exe

http://c.8e9.net/bbs/ad/en.js

→http://c.8e9.net/bbs/ad/en.htm

http://c.8e9.net/bbs/ad/ja.js

→http://c.8e9.net/bbs/ad/ja.htm

http://c.8e9.net/bbs/ad/ko.js

→http://c.8e9.net/bbs/ad/ko.htm

順に英語というかアメリカ向け、日本向け、韓国向けです。

中身は無害なアクセス解析です(もちろん後から有害化できます)。

自動攻撃ツールでアクセス解析をばら撒いて攻略可能なサーバをリスト化し、

標的を選別した後で本格的に攻略するものと思われます。

http://www.google-analytics.tw.cn/main.js

→http://baidu-dudouai2.cn/b117173/b11.htm

→http://baidu-dudouai2.cn/b117173/new.html

→http://baidu-dudouai2.cn/14.htm

→http://qq.18i16.net/exe1/ms.css

→http://baidu-dudouai2.cn/as.htm

→http://qq.18i16.net/exe1/ce.css

→http://baidu-dudouai2.cn/ce.htm

→http://qq.18i16.net/exe1/ce.css

→http://baidu-dudouai2.cn/b117173/fx.htm

→http://baidu-dudouai2.cn/b117173/mlink.html

→http://baidu-dudouai2.cn/b117173/m*.swf (*=[16,28,45,47,64,15])

→http://baidu-dudouai2.cn/b117173/xlink.html

→http://baidu-dudouai2.cn/b117173/x*.swf (*=[16,28,45,47,64,15])

→http://baidu-dudouai2.cn/real10.htm

→http://baidu-dudouai2.cn/b117173/real11.htm

→http://baidu-dudouai2.cn/Bfyy.htm

→http://baidu-dudouai2.cn/b117173/lzz.htm

2008-11-25

2008-11-23

偽Google。

http://google.84ws.cn/6666/link/index.html

http://google.c56f.cn/6666/link/index.html

http://google.cre4.cn/6666/link/index.html

http://google.d425.cn/6666/link/index.html

http://google.d46g.cn/6666/link/index.html

http://google.d5d3.cn/6666/link/index.html

http://google.ico6.cn/6666/link/index.html

http://google.nan7.cn/6666/link/index.html

http://google.r43w.cn/6666/link/index.html

http://google.ycn6.cn/6666/link/index.html

→http://google.*.cn/6666/link/Ms06014.htm

→http://www.google.com.50nb.com/link/Explore.css

→http://google.*.cn/6666/link/Access.htm

→http://www.google.com.50nb.com/link/Explore.css

→http://google.*.cn/6666/link/Flash.htm

→http://google.*.cn/6666/link/Flash.swf

→http://google.*.cn/6666/link/Real.htm

→http://google.*.cn/6666/link/Real11.htm

→http://google.*.cn/6666/link/Bfyy.htm

→http://google.*.cn/6666/link/Lz.htm

→http://google.*.cn/6666/link/mi.htm

→http://google.*.cn/6666/link/Ms07055.htm

→http://google.*.cn/6666/link/Ms08011.htm

→http://google.*.cn/6666/link/Ms08053.htm

→http://google.*.cn/6666/link/Opera.htm

→http://google.*.cn/6666/link/NCTAutoFile.htm

→http://google.*.cn/6666/link/djvu.htm

→http://google.*.cn/6666/link/iVeryPDF.htm (VeryPDF.htm)

→http://google.*.cn/6666/link/Cx.htm

→http://google.*.cn/6666/link/Sina.htm

→http://www.google.com.50nb.com/link/Explore.css

→http://google.*.cn/6666/link/XunLei.htm

Opera、DjVu、VeryPDFなどはmilw0rmに最近掲載された物です。

勉強熱心ですね。

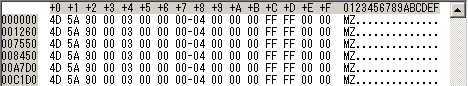

http://www.google.com.50nb.com/link/Explore.css

PEヘッダが大量にあります。多機能です。

1段目でデバッガを回避、2段目でアンチウイルスを回避しhostsも書き換えます。

最終的にはMS08-067(?)なRootkitになります。

更新頻度も高めです。

PR

コメント

カレンダー

カテゴリー

フリーエリア

最新トラックバック

プロフィール

HN:

Ilion

性別:

非公開

ブログ内検索

最古記事

(03/13)

(03/13)

(03/14)

(03/14)

(03/14)